http://drops.wooyun.org/papers/3197 0x00 背景 影响版本:7.0 到 7.31 危害:非登录状态SQL注入,可造成代码执行。 风险:高危 厂商状态:Drupal...

WooYun-Drops

WooYun-Drops

Duo Security 研究人员对PayPal双重验证的绕过 – Fir

http://drops.wooyun.org/papers/2502 from: https://www.duosecurity.com/blog/duo-security-researchers-...

WooYun-Drops

WooYun-Drops

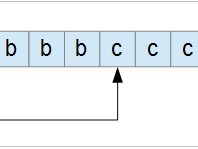

Easy RM to MP3 Converter(2.7.3.700)栈溢出漏洞调试笔记

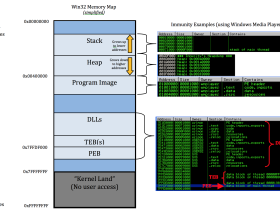

http://drops.wooyun.org/papers/3178 0x00 基础知识 1 Windows环境 选取wmplayer.exe程序运行时的内存布局示意,包括栈,堆,加载模块(DLLs...

WooYun-Drops

WooYun-Drops

ElasticSearch Groovy脚本远程代码执行漏洞分析(CV

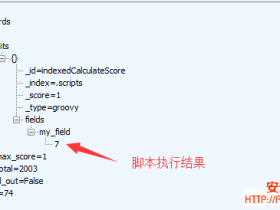

http://drops.wooyun.org/papers/5107 作者:京东安全团队 Lupin 0x00 前言 ElasticSearch是一个JAVA开发的搜索分析引擎。2014年,曾经被曝...

WooYun-Drops

WooYun-Drops

ElasticSearch 远程代码执行漏洞分析(CVE-2015-1427)

http://drops.wooyun.org/papers/5142 0x00 漏洞概述 要结合上一篇文章《ElasticSearch Groovy脚本远程代码执行漏洞分析(CVE-2015-142...

WooYun-Drops

WooYun-Drops

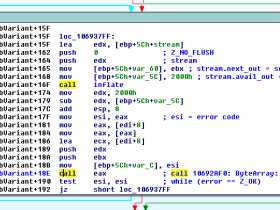

Exploiting CVE-2015-0311: A Use-After-Free in Adobe Flash Pla

http://drops.wooyun.org/papers/5446 0x00 前言 作者:Francisco Falcón 题目:Exploiting CVE-2015-0311: A Use-A...

WooYun-Drops

WooYun-Drops

Exploit开发系列教程-Exploitme2 (Stack cookies & SEH

http://drops.wooyun.org/tips/10382 from:http://expdev-kiuhnm.rhcloud.com/2015/05/26/exploitme2-stack...

WooYun-Drops

WooYun-Drops

FireEye实验室在一次水坑式攻击中发现IE 0DAY – ne

http://drops.wooyun.org/news/925 FireEye实验室确认,在美国的一个违法网站上发现了一个新的IE 10的0day,这是一个经典的偷渡式攻击。这个0day攻击成功后,...

WooYun-Drops

WooYun-Drops

Ghost Push —— Monkey Test & Time Service病毒分析报

http://drops.wooyun.org/tips/8923 2015年8月,酷派大神手机用户在安装官方提供的系统升级包后,手机便被预安装了MonkeyTest和TimeService等未知软件...

WooYun-Drops

WooYun-Drops

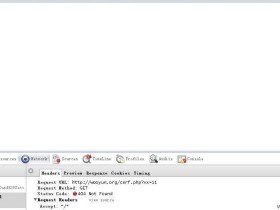

CSRF简单介绍及利用方法 – VIP

http://drops.wooyun.org/papers/155 0x00 简要介绍 CSRF(Cross-site request forgery)跨站请求伪造,由于目标站无token/refe...