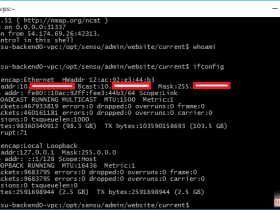

http://drops.wooyun.org/papers/410 0x00 背景 运维安全属于企业安全非常重要的一环。 这个环节出现问题,往往会导致非常严重的后果。 本文从乌云上提交的近2000个...

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops