目前,80%的局域网(LAN)是以太网,在局域网中大量地了集线器(HUB)或交换机(Switch)这种连接设备。利用集线器连接的局域网叫共享式局域网,利用交换机连接的局域网叫交换式局域网。那它们二者有...

mimikatz显示Password为null

2.0版本第一条:privilege::debug//提升权限第二条:sekurlsa::logonpasswords//抓取密码默认配置是抓不到明文密码了,神器mimikatz显示Password为...

“一款猥琐的PHP后门”的后门可能存在的分析

写在开头,说好给我开发帖权限的。还是只把“发表新话题”按钮显示出来,点进去还是没有发帖权向“没有此领域的发表内容权限”。只好找以前的帖子,重新编辑,还好我是领主! 1.都知道Wi...

python爬取网页中javascript动态添加的内容(一)

这几天刚好在学Requests和BeautifulSoup结合做爬虫爬取网页内容,恰巧有个哥们在群里问select函数里应该怎么来填?我想也是我在学,不妨找他一起做做,如果能帮人那最好不过啦。好吧,进...

高逼格云探针、云监控

演示:https://status.botox.bz/#下载:https://github.com/tenyue/ServerStatushttp://www.hostloc.com/thread-3...

WEB安全

WEB安全

Cacti 远程SHELL测试失败

Cacti是一款轮循数据库(RRD)工具,可帮助从数据库信息创建图形,有多个Linux版本。 Cacti多个跨站脚本和HTML注入漏洞受影响系统: Ca...

极客品尝

极客品尝

亚马逊手机来了:没有裸眼3D显示屏,“动态透视”是个啥?-看点

注:亚马逊这场发布会完了,Fire Phone到底有没有裸眼3D功能成了一个“老大难”问题。目前来看,Fire Phone算是有裸眼3D视觉效果,但并非3D显示屏,其3D效果主要是通过面部识别+定位来...

系统文档

系统文档

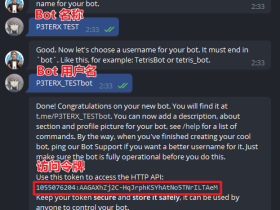

Telegram Bot 控制 Aria2 下载并自动上传到 Google Drive、OneDrive

前言 tele-aria2 是一个可以控制 Aria2 服务端的 Telegram Bot ,它可以发任务到远程 Aria2 进行下载、查看任务、删除任务等操作。准确来说它是一个 Aria2 前端程序...

tomcat 设置并发连接数

在tomcat配置文件server.xml中的<Connector ... />配置中,和连接数相关的参数有: minProcessors:最小空闲连接线程数,用于提高系统处理性能,默认...

风土人情

风土人情

2014年黑客题材电影:《超验骇客》全长预告片

由克里斯托弗·诺兰亲任监制,约翰尼·德普联袂丽贝卡·豪尔、保罗·贝坦尼、摩根·弗里曼、希里安·墨菲、凯特·玛拉等主演的科幻惊悚片《超验骇客》继昨日两款主打概念的先行版预告片之后,于今日正式发布剧场版预...