QQ上,王东烽对虎嗅在此时报道他所创办的五味餐厅表示了“强烈”的反对。他更希望我们能参与到对他正在主导的一个“游戏”的关注中去——也就是作为“惟二”的媒体平台、虎嗅与他个人新浪微博一起,实时发布他游戏...

Seay信息安全博客

Seay信息安全博客

代码审计:ShyPost企业网站管理系统 v8.3 两个注入

显示不全请点击全屏阅读 为了某些需求,分析下V8.3的版本! 好了 开始吧~! ShyPost企业网站管理系统 v8.3 漏洞一:sql字符型注入 ...

Python 函数的关键字参数和位置参数

目前我们python学习过程中用到的参数都是位置参数,显然参数的位置是很重要的。本文我们再来讲一种关键参数,它可以不按照位置传入参数,在大规模的程序中这个关键字参数会比位置参数更有用。关键字参数和位置...

系统文档

系统文档

solarBlog博客项目配置及第三方授权申请教程

项目需要配置的地方不多,主要就两个地方需要注意:邮箱授权和第三方授权需要提前申请 1.基本设置 这些基本的配置就不多说了,基本就是改下服务器ip和账号密码什么的 1.2 获取QQ邮箱授权码(邮箱验证码...

WooYun-Zone

WooYun-Zone

使用shellcode打造MSF免杀payload (WOOYUN)

RedFree (11:11 11-11-1112 |※(器杀制自) | 2015-09-05 17:03 0x00 前言 经常有同学提及MSF pay...

Informatica bulk与normal模式的深入详解

Bulk 方式进行目标数据的Load,是Informatica提供的一种高性能的Load数据方式。它利用数据库底层机制,依靠调用数据库本身提供的Utility来进行数据的加载。 使用Bulk方式 Lo...

WooYun-Drops

WooYun-Drops

FireEye实验室在一次水坑式攻击中发现IE 0DAY – ne

http://drops.wooyun.org/news/925 FireEye实验室确认,在美国的一个违法网站上发现了一个新的IE 10的0day,这是一个经典的偷渡式攻击。这个0day攻击成功后,...

Drupal – pre Auth SQL Injection Vulnerability – 爱小狐狸的

http://drops.wooyun.org/papers/3197 0x00 背景 影响版本:7.0 到 7.31 危害:非登录状态SQL注入,可造成代码执行。 风险:高危 厂商状态:Drupal...

WooYun-Drops

WooYun-Drops

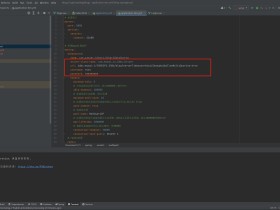

Android Bound Service攻击 – 小荷才露尖尖角

http://drops.wooyun.org/mobile/13676 0x00 引子 去年12月,【1】 讲述了针对android bound service的攻击方法,给出了从apk包中恢复AI...

WooYun-Zone

WooYun-Zone

redis 远程命令执行 exploit (不需要flushall) (WOOYUN

猪猪侠 (每次有人骂我是猪我都说自己是猪猪侠) | 2015-11-11 13:48 redis的exploit,完全不需要flushall破坏数据场景,redis-cli set 1 'r...