360的库带计划在国内迈出了让白帽子得到物质奖励的第一步,并且得到了很多人的认可,加上乌云在处理客户端或者通用性安全漏洞上一直存在着缺陷,我们希望我们也可以在流程和奖励上做一些更积极的尝试,下面是一些...

Seay信息安全博客

Seay信息安全博客

代码审计:ecshop的goods_attr和goods_attr_id两个二次注

显示不全请点击全屏阅读 一:goods_attr_id的二次注入 注入利用过程: 1.添加商品到购物车时,写入注入代码到商品属性id http://localhost/test/ecshop/flow...

Post Exploitation工具 – PowerSploit

PowerSploit是又一款Post Exploitation相关工具,Post Exploitation是老外渗透测试标准里面的东西,就是获取shell之后干的一些事情。PowerSploit其实...

逆向基础(九) – reverse-engineering

http://drops.wooyun.org/tips/2459 本文章因版权问题,不对外开放,登陆后可查看。

技术

技术

申请mm.am免费域名

在我们建设网站的时候,总得使用一个域名吧。但是我们手头目前没钱的话,一个域名好几美元一年的价格可能会承担不起。这时候我们可以申请mm.am的免费域名。在之前的文章中我已经带大家注册gw.to的域名了。...

WooYun-Drops

WooYun-Drops

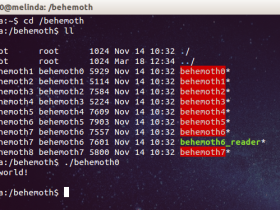

wargame behemoth writeup – litao3rd

http://drops.wooyun.org/binary/5831 又一期的wargame来了,这一期的wargame主要侧重于逆向,基本上在gdb下把程序的思路弄清楚了,再利用一些简单的渗透溢出...

站长必看的62条黄金法则

1,网络的成功,是可以复制的。 2,自己做不了的事情,找别人来完成。 3,交际是网络创业成功的捷径。 4,做网络的真正的高手,都是年龄大于35岁的。 5,技术是最次要的一个环节。 ...

MSSQLSERVER

MSSQLSERVER

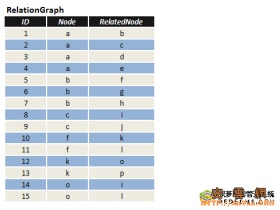

在SQL Server中实现最短路径搜索的解决方法_MsSql

开始这是去年的问题了,今天在整理邮件的时候才发现这个问题,感觉顶有意思的,特记录下来。 在表RelationGraph中,有三个字段(ID,Node,RelatedNode),其中Node和Relat...

PHP

PHP

写给系统管理员的25个PHP安全实践

PHP是广泛使用的开源服务端脚本语言。通过HTTP或HTTPS协议,Apache Web服务允许用户访问文件或内容。服务端脚本语言的错误配置会导致各种问题。因此,PHP应该小心使用。以下是为系统管...

神兵利刃

神兵利刃

入侵检测系统-Suricata 1.3 Beta2 发布

Suricata 是一个网络入侵检测和阻止引擎,由开放信息安全基金会以及它说支持的提供商说开发。<img class="alignnone size-medium wp...