追寻 (因为狂,所以傲,放弃过去我做不到!) | 2015-02-03 21:18 望苍天 我陶醉 回眸黑阔以苦味 &nb...

WooYun-Zone

WooYun-Zone

WooYun-Zone

WooYun-Zone

神兵利刃

神兵利刃

WooYun-Drops

WooYun-Drops

WEB安全

WEB安全

编程茶楼

编程茶楼

![[zone-xsjswt]Linux UDP反弹shell脚本](https://anyun.org/wp-content/themes/anyun_begin/timthumb.php?src=/uploads/allimg/c161102/14N06056413W0-42540.jpg&w=280&h=210&a=&zc=1) WooYun-Zone

WooYun-Zone

系统文档

系统文档

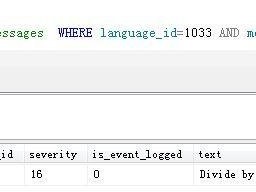

MSSQLSERVER

MSSQLSERVER