在数据库技术圈Michael Stonebraker的大名无人不知,此公参与开发了今众多流行数据库技术,包括Postgres、Ingres和Vertica。Stonebraker最近的杰作是Vol...

DataBase

DataBase

DataBase

DataBase

DataBase

DataBase

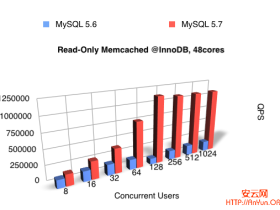

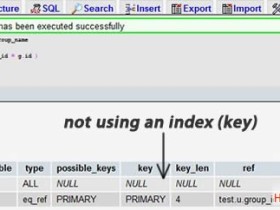

Mysql

Mysql

MongoDB

MongoDB

DataBase

DataBase

Mysql

Mysql

DataBase

DataBase

Mysql

Mysql