玩了很多WVS发现都有缺点, 能否推荐一款专扫各种注入!get\post\cookie\http头 等注入的工具吗? 最好是中文的。1#黑病毒 | 2014-...

AndroRAT中文版

AndroRAT中文版.zip 弄了有段时间了,今天看到zone里有需要的 只包含控制端,需要的下载,有用的感谢,高手请飘过 服务端请自行编译,源码自行goo...

“一款猥琐的PHP后门”的后门可能存在的分析

写在开头,说好给我开发帖权限的。还是只把“发表新话题”按钮显示出来,点进去还是没有发帖权向“没有此领域的发表内容权限”。只好找以前的帖子,重新编辑,还好我是领主! 1.都知道Wi...

系统文档

系统文档

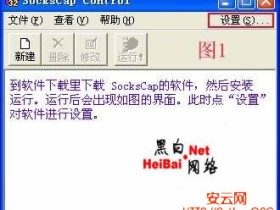

SOCKCAP代理的设置方法(图)

1.安装完软件,打开后: 2.按照图中点选正确的设置,填写上你自己找到的代理IP地址,端口,或者帐号和密码: 3.(这一步看情况定:有的代理不要帐号密码)按照上图设置完后,点击“确定”完会弹出框框让您...

教菜鸟如何手动修复引入表

手工修复引入表是破解加壳软件最难的一道工序,一向是顶尖高手的专利,令我等菜鸟往往望而却步,而不敢奢望越雷池半步!那么有没有简单一些的方法呢?通过本人的实践,终于找到了这条捷径。我的做法可以分为以下几步...

vbs搜索文件名或者得到目录列表

'把网上的一个小程序改得方便了点,这个搜索次效率很好。 on error resume next Dim keyWord, DirTotal, TimeSpend, FileTotal, F...

远程包含和本地包含漏洞的原理

首先,我们来讨论包含文件漏洞,首先要问的是,什么才是"远程文件包含漏洞"?回答是:服务器通过php的特性(函数)去包含任意文件时,由于要包含的这个文件来源过滤不严,从而可去包含一个...

MYSQL注入获取web路径的几个方法

我们在MYSQL注入的时候经常会碰到无法立即根据在注入点加单引号提交得到的返回信息来获得web目录,这个时候获得web路径就要费点劲了!针对这种情况,我介绍三种方法!load_file(char(47...

详述入侵渗透技术

入侵渗透涉及许多知识和技术,并不是一些人用一两招就可以搞定的。 一,踩点 踩点可以了解目标主机和网络的一些基本的安全信息,主要有; 1,管理员联系信息,电话号,传真号; 2,IP地址范围; 3,DNS...

知识科普

知识科普

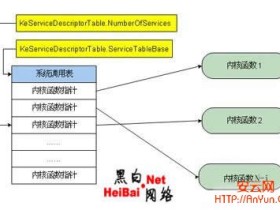

Rootkit技术之内核钩子原理

我们知道,应用程序总是离不开系统内核所提供的服务,比如它要使用内存的时候,只要跟操作系统申请就行了,而不用自己操心哪里有空闲的内存空间等问题,实际上,这些问题是由操作系统的内核来代劳的。站在黑客的角度...