1.名称:如何制作图片ASP木马 (可显示图片) 建一个asp文件,内容为<!--#i nclude file="ating.jpg"--> 找一个正常图片ating....

通过SQL注入得到WebShell的原理及步骤

一.通过SQL注入得到WEBSHELL的原理: N.E.V.E.R的方法:利用数据库备份得到WEBSHELL。创建一个表,在表中建一个字段用来保存木马数据。然后利用MSSQL导出库文件的办法把整个数据...

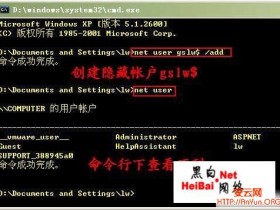

总结所有得肉鸡后的命令

net use $">\\ip\ipc$Content$nbsp;" " /user:" " 建立IPC空链接 net use $"&...

PERL铸造多线程 支持中文破解SQL自动注入猜解机

说到SQL注入机,从娃娃针对动网文章的dvTxt.pl到臭要饭的绝世猜解CSC、NB联盟的NBSI,大家也都用过吧? 开天始祖 dvTxt.pl,也不知被改了多少遍,以用于针对各种不同的有SQL注入漏...

VC 下黑客软件隐蔽程序的手段

一、引言 随着计算机网络的不断发展,黑客技术也日益成为一支不可忽视的技术力量,尽管多数黑客的攻击目标以服务器为主,对大多数的互连网用户的直接危害并不大。但有一类称为"特洛伊木马"的...

网络安全

网络安全

解析RootKit与反RootKit(图)

Rootkit是一个或者多个用于隐藏、控制一台计算机的工具包,该技术被越来越多地应用于一些恶意软件中。在基于Windows的系统中Rootkit更多地用于隐藏程序或进程,系统被注入Rootkit后就可...

爆破的一般思路与断点的设置

破 顾名思义就是暴力修改程序的代码来达到破解的目的 当然根据共享软件的注册方式我们可以对症下药 比如说没有注册的软件有功能限制、使用次数限制、使用日期限制等 我们就可以分别对待了!我们只需要解除这些限...

教你在QQ空间挂马

今天我来跟大家谈论一下关于QQ空间挂马的原理,我试了一下,成功率占80%。 有好多人都问我怎么样才可以做到肉鸡成群,我想了好久,觉得QQ空间挂马可以实现这个。所以我试做了一下, 竟然成功了!~~那我就...

用Shell做DEAMON后台来控制安全访问

如何做一个后台DEAMON来控制安全访问?这就是贯穿这篇文章的中心概念。 我的控制访问比较特殊,考虑到远程登陆点并非固定,所以无法设定固定IP通过SSH登陆服务器。这样N多IP会通过黑客软件试图破解您...

Mysql

Mysql

Mysql BackDoorDoor(图)

Mysql BackDoor是一款针对PHP Mysql服务器开发的后门,后门安装后为Mysql增加一个可以执行系统命令的"state"函数,并且随 Mysql进程启动一个基于Dl...