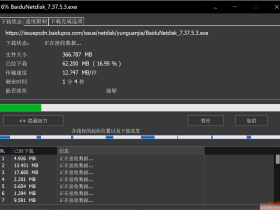

Internet 下载管理器 (IDM) 是一种将下载速度提高多达 5 倍、恢复和安排下载的工具。(小巧又精悍) 可以用来多线程跑满带宽下载资源(还包括网页资源爬取)的可食用小工具,但是它是收费的🤣,...

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全

网络安全