- A+

[摘要]这个事件从头到尾都像是一部电影,开始的离奇,结束的诡异

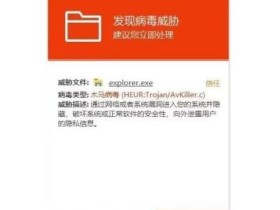

腾讯科技讯 (韩依民) 5月13日,席卷全球的勒索病毒WannaCry(也被称作WanaCrypt或WCry),在今日晚间被互联网安全人员找到阻止其传播的方法。

据北京云纵信息技术有限公司首席科学家&研发副总裁郑昀透露的信息,5月12日席卷全球的WannaCrypt(永恒之蓝)勒索蠕虫攻击已经停下攻击的脚步。原因是安全人员分析了其行为,发现病毒会尝试对一个

iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com 的域名执行HTTP

GET操作,如果DNS解析失败,它会继续进行感染操作,然而,如果解析成功(意味着某个人注册了该域名,按下了战争停止按钮),该程序将会结束。

“所以一位安全小哥注册了该域名。这个事件从头到尾都像是一部电影,开始的离奇,结束的诡异。”

这一消息得到猎豹移动安全专家李铁军(微博)的证实,李铁军介绍,根据猎豹研发人员目前掌握的信息,他们猜测之所以出现这种情况,可能源于病毒作者担心病毒无何止传播,因此设定了一个停止条件。该域名注册的最大意义在于,随着安全人员注册了该域名后,局域网管理者对网络进行主动设置,可以阻止病毒在局域网内进行传播。

据安天实验室介绍,这个域名相当于一个停止开关,中招的机器软件在发作前如果能访问到这个域名,会不发作;但是发作后的已经受到影响,内网机器由于访问不到会继续发作,因为其他原因访问不到的这个域名的也会继续发作。

但目前病毒作者为何设置了这一停止条件依然未知,另外注册了域名阻止病毒传播的安全人员来自国外。

据腾讯安全反病毒实验室的分析,此次勒索事件与以往相比最大的特点在于,勒索病毒结合了蠕虫的方式进行传播,传播方式采用了前不久NSA被泄漏出来的MS17-010漏洞。在NSA泄漏的文件中,WannaCry传播方式的漏洞利用代码被称为“EternalBlue”,所以也有的报道称此次攻击为“永恒之蓝”。

MS17-010漏洞指的是,攻击者利用该漏洞,向用户机器的445端口发送精心设计的网络数据包文,实现远程代码执行。如果用户电脑开启防火墙,也会阻止电脑接收445端口的数据。但是在中国高校内,同学之间为了打局域网游戏,有时需要关闭防火墙,这也是此次事件在中国高校内大肆传播的原因。

对于如何防范的问题,腾讯安全反病毒实验室介绍,利用Windows系统远程漏洞进行传播,是此次勒索软件的一大特点,也是在高校爆发的根本原因,所以开启防火墙是简单直接的方法。

- 我的微信

- 这是我的微信扫一扫

-

- 我的微信公众号

- 我的微信公众号扫一扫

-