<head> <link href="http://vjs.zencdn.net/5.8.8/video-js.css" rel="styl...

JavaScript的诞生与死亡(双语字幕)

@0xFEEDFACE 听译了Gary Bernhadt 在 PyCon2014 上演讲《JavaScript的诞生与死亡》,并自制了双语字幕。 JavaScript的诞生与死亡(双语字幕) ...

sql2000数据库清除重复数据的二种方法_MsSql

使用游标实现复制代码 代码如下:declare @id1 int,@oldid int,@e_REcordid int ,@Olde_REcordid intDECLARE price CURSORF...

MySQL命令详解

mysqld.exe 和 mysql.exe 有什么区别? mysqld.exe 是MySQL后台程序(即MySQL服务器)。要想使用客户端程序,该程序必须运行,因为客户端通过连接服务器来访问数据库。...

WooYun-Drops

WooYun-Drops

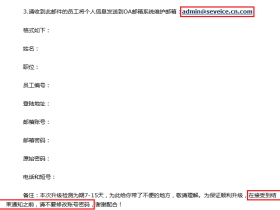

一起针对国内企业OA系统精心策划的大规模钓鱼攻

http://drops.wooyun.org/tips/2562 0x00 前言 以下内容撰写于2014年6月26日上午,由于时间精力关系,当时只写了一半,搁置了大半个月,后来在乌云的一个帖子中发现...

Seay信息安全博客

Seay信息安全博客

注入技巧:mysql 三种报错模式注入利用方法 |

显示不全请点击全屏阅读 1、通过floor报错 可以通过如下一些利用代码 and select 1 from (select count(*),con...

![[视频]日本人用乳头测iPhone 6指纹识别,然后再次照相抖动。](http://anyun.org/wp-content/themes/anyun_begin/timthumb.php?src=/ueditor/php/upload/image/20140923/1411447671558165.jpg&w=280&h=210&a=&zc=1) 风土人情

风土人情

[视频]日本人用乳头测iPhone 6指纹识别,然后再次照相抖动。

岛国人民在“玩”iPhone上还是很有一套的。继iPhone 5S后,现在又有日本用户送出了iPhone 6(5.5寸)乳头取代手指测试Touch ID的视频,不能否认的是,这画面真心美到家了。从实际...

WooYun-Zone

WooYun-Zone

我们是如何通过一张照片定位到疯狗位置的

起因是这个帖子:大宝贝们的货已经发出,近期注意查收。 帖子中有@疯狗 给乌云礼品拍的一张照片。 然后细心...

风土人情

风土人情

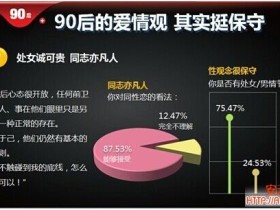

百度《90后洞察报告》:大数据解读90后

014年百度世界大会今天在北京召开,在百度CBG(用户消费事业群组)的论坛中,百度发布了一份《90后洞察报告》,这份洞察报告以90后网民在百度 全平台的行为数据和在贴吧90后“五观调查”中的主观认知态...

Seay信息安全博客

Seay信息安全博客

审计总结:PHP源码审计敏感函数字典 |

显示不全请点击全屏阅读 对涉及PHP安全方面的函数进行了归类,参照了很多文章和博客,在此表示感谢。 1.include/require/require_once/include_once/file...