显示不全请点击全屏阅读 官方介绍: Xiuno 这个名字来源于圣斗士星矢白羊座的黄金圣斗士修罗,他的攻击速度和战斗力是十二宫最强的,他是速度和力量的化身;在佛教里面,修罗为六道之一,处于人道和天道之间...

Seay信息安全博客

Seay信息安全博客

Seay信息安全博客

Seay信息安全博客

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

编程茶楼

编程茶楼

WooYun-Drops

WooYun-Drops

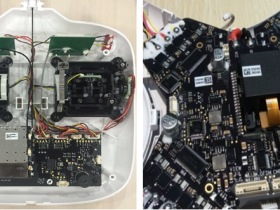

![[20180415]Nexus 9 root过程](http://anyun.org/wp-content/themes/anyun_begin/timthumb.php?src=/ueditor/php/upload/image/20180415/1523775623135442.png&w=280&h=210&a=&zc=1) 系统文档

系统文档

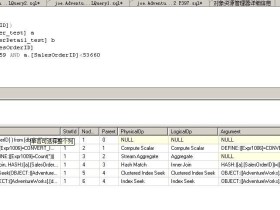

MSSQLSERVER

MSSQLSERVER