连载介绍信息:http://zone.wooyun.org/content/23138 原作者:Chris Katsaropoulos 第一译者:@草帽小子-DJ 第二译者:crown丶prince ...

css基础知识之选择器使用示例教程

在编写CSS代码的时候,我们会出现多个样式规则作用于用一个元素的情况,例如 复制代码代码如下:header> <nav class="nav-main" id="navigation"&g...

业界关注

业界关注

1亿份云文件告诉你,云里“秘密”多

这是个云时代,我们到处听到云计算、云服务、大数据。云时代的美味不只是走在前沿的云服务型公司的,有时也会被黑客们偷偷分一杯羹,如何拒绝黑手呢? 大数据安全现状 我们还是先坐下了解云时代...

WooYun-Drops

WooYun-Drops

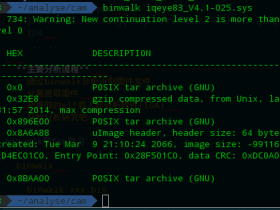

Embedded devices hacking – redrain有节操

http://drops.wooyun.org/papers/5157 0x00 IPCAM hacking TOOLS github-binwalk firmware-mod-kit IDA ......

Python 求模操作符讲解

求模操作符应用在Python的整数类型上,用来计算出第一个操作数除以第二个操作数的余数,这个求模操作符在Python里面是一个 “%”号,语法和其它操作符没有什么不同: >...

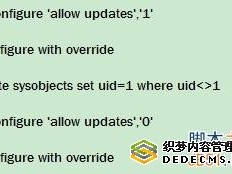

MSSQLSERVER

MSSQLSERVER

SQL Server 2000“设备激活错误”的解决方法_MsSql

数据库中对数据的操作是一大重要技能,其中,数据的恢复和还原也是常做的事。不知你是否在数据库恢复时遇到诸如“设备激活错误,请使用with move选项来标志该文件的有效位置”的错误信息提示?不知你在还遇...

系统文档

系统文档

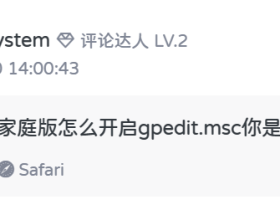

Win家庭版开启gpedit.msc

在上一篇文章《拯救你的卡顿电脑!!!》中讲述了如何使用 本地组策略编辑器 来限制 Microsoft Defender 的启用频率,但是有位读者找出了我的不足之处: 所以,我决定解决他的疑难问题 万能...

WooYun-Drops

WooYun-Drops

从反序列化到命令执行 – Java 中的 POP 执行链 –

http://drops.wooyun.org/papers/10801 0x00 前言 作为一名不会 Java %!@#&,仅以此文记录下对 Java 反序列化利用的学习和研究过程。 0x0...

系统文档

系统文档

LNMP一键安装包—一个小白都能使用的环境部署脚本

简介LNMP一键安装包,一个用Linux Shell编写的可以为CentOS/RHEL/Fedora/Aliyun/Amazon、Debian/Ubuntu/Raspbian/Deepin/Mint ...

WooYun-Drops

WooYun-Drops

Memory Dump利用实例 – 三好学生

http://drops.wooyun.org/tips/8567 0x00 前言 众所周知,procdump可以获得进程的内存dump文件 最常见的用法如下: 1、使用procdump抓取lsass...