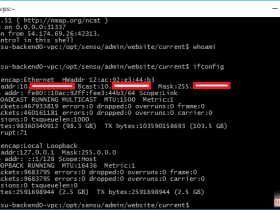

http://drops.wooyun.org/tips/12755 0x00 产品定位 目前越来越多的初创企业把自己的业务系统架设在公有云上,包含:阿里云、Ucloud、青云、华为云和AWS。在云上...

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

系统文档

系统文档

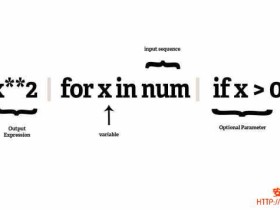

Python

Python

Seay信息安全博客

Seay信息安全博客

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops

WooYun-Drops