- A+

关于微博上有人说天蝎座 有后门,被绑马的事情。

团队负责代码的Poe同学忍不住了~

决定开始找原因~

于是,我们将报毒的源代码放出来,大家自己编译,看看是多么奇葩和乌龙~

玩C#的同学也注意了,以后别再用这个方法了~会误报毒的!

还是幽灵木马呢~

—————————————————-

首先,我们打开天蝎座的时候是不报毒的~

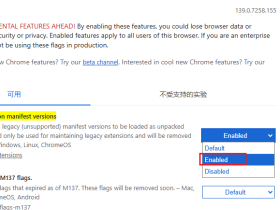

在使用一些功能的时候报毒了~就像下图~

好的,我们直接将代码扣出来~看看

using System;

using System.Collections.Generic;

using System.ComponentModel;

using System.Data;

using System.Drawing;

using System.Linq;

using System.Net;

using System.Text;

using System.Threading.Tasks;

using System.Windows.Forms;

namespace Test

{

public partial class Form1 : Form

{

public Form1()

{

InitializeComponent();

}

private void button1_Click(object sender, EventArgs e)

{

try

{

string url = this.textBox1.Text;

try

{

//url解析

Uri _A = new Uri(url);

url = _A.Authority;

}

catch (System.Exception ex)

{

}

this.textBox2.Text = SIPAddress(url);

}

catch

{

MessageBox.Show("请放入正确的域名");

}

}

public string SIPAddress(string ip)

{

//string ip = "";

string address = "";

try

{

//根据Ip

//连接地址

string scanUrl = @"http://www.ip138.com/ips138.asp?ip=" + ip + "&action=2";

string html = GetHtmlToURL(scanUrl);

//解析

string a1 = ">>";

string html1 = html.Substring(html.IndexOf(a1) + 2, html.Length - html.IndexOf(a1) - 2);

string ipHtml = html1;

ip = ipHtml.Substring(0, ipHtml.IndexOf("<"));

address = ipHtml.Substring(ipHtml.IndexOf("本站主数据") + 6, ipHtml.IndexOf(@"</li") - ipHtml.IndexOf("本站主数据") - 6);

}

catch (System.Exception ex)

{

//this.ip = ip;

address = "未知";

}

return address;

}

private string GetHtmlToURL(string url)

{

string respHTML = "";

try

{ //获取HTML页面

HttpWebRequest request = (HttpWebRequest)WebRequest.Create(url);

request.Method = "GET";

request.ContentType = "application/x-www-form-urlencoded";

request.KeepAlive = true;

request.UserAgent = "Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/535.19 (KHTML, like Gecko) Chrome/18.0.1025.142 Safari/535.19";

request.AllowAutoRedirect = true;

//request.Timeout = 1000;

request.CookieContainer = new CookieContainer();

System.Net.HttpWebResponse res = (System.Net.HttpWebResponse)request.GetResponse();

if (res.StatusCode == System.Net.HttpStatusCode.OK)

{

System.IO.Stream s = res.GetResponseStream();

System.IO.StreamReader reader = new System.IO.StreamReader(s, System.Text.Encoding.Default);

respHTML = reader.ReadToEnd();

}

}

catch

{

}

return respHTML;

}

}

}

——————————————

真相是,我们只是链接ip138去查信息,包括链接whois网站等等网站的时候

使用了c#的一个方法~然后就报毒了~

为了证明,我们单独写个demo,就这么点代码~看看会怎么样呢?

是的 就是图里这点代码,唉~怎么就悲剧了呢~

看结果~

有点晕 ~就这么点代码~就报毒了~

亲,我可不是易语言啊~为什么?这是为什么?犹如白虹贯日啊~

为什么,这是高科技啊!

好吧~

我们把源代码放出来~把编译好的exe也发出来~把操作的视频也放出来~

大家自己测试下吧~

源代码:http://pan.baidu.com/s/1c0zhB9I

编译好的exe:http://pan.baidu.com/s/15rr0i

测试视频:http://pan.baidu.com/s/1eQii6Y2

首先,还是感谢这些发现问题的朋友,如果你们不在微博提出来,我们后面说不定还用c#的这个方法,以后大家也别用了吧~

还有感谢支持我们的朋友们,给了我们很多信任!

对了,我在fb上还发现这样一则评论:

是的,我们是个小团队,还有很多不足,我们这在努力,给我们一点时间吧,也给国内这样的团队一些时间吧,否则在谩骂声中和大氛围下,同学们怎么继续努力呢?

后面獒平台会用U盘发送 测试版给大家测试,测试完整后再发出来,我们给freebuf 5个名额 给大家测试,以免再发生这样的乌龙事件。

对了,poe在知道消息后,躲在我的床上哭了~

20131231更新

= 感谢360 =

= 沉冤得雪,360已经不再杀这个方法了 =

= 这是本年度最后一天的大礼啊! =

= 看到帖子,及时修正了误杀的bug。 =

= 希望其他的杀软也能及时修正! =

= 听说这个消息,poe感动的又爬上了我的床… =

- 我的微信

- 这是我的微信扫一扫

-

- 我的微信公众号

- 我的微信公众号扫一扫

-