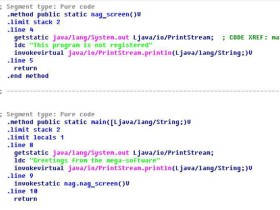

http://drops.wooyun.org/binary/6926 54.7 线性同余伪随机数生成器 这次来看一个简单的伪随机函数生成器,之前我在书中提到过一次。 #!java public cl...

WooYun-Drops

WooYun-Drops

逆向基础(十三) JAVA (四) – 糖果

http://drops.wooyun.org/binary/6928 54.15 异常 让我们稍微修改一下,月处理的那个例子(在932页的54.13.4) 清单 54.10: IncorrectMo...

逆向基础(十二) – reverse-engineering

http://drops.wooyun.org/tips/3167 本文章因版权问题,不对外开放,登陆后可查看。

逆向基础(十) – reverse-engineering

http://drops.wooyun.org/tips/2728 本文章因版权问题,不对外开放,登陆后可查看。

WooYun-Drops

WooYun-Drops

逆向基础(四) – reverse-engineering

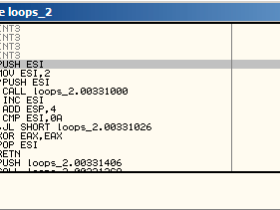

http://drops.wooyun.org/tips/2046 第11章 选择结构switch()/case/default 11.1 一些例子 #!bash void f (int a) { s...

WooYun-Drops

WooYun-Drops

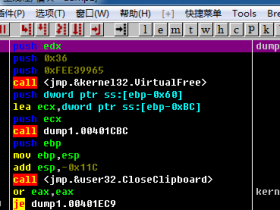

逆向浅析常见病毒的注入方式系列之一—–Write

http://drops.wooyun.org/tips/16614 Author:卫士通攻防实验室() 0x00 引言 顾名思义,注入这种技术就是将代码或DLL注入到另外一个正在运行的进程中,以实现...

WooYun-Drops

WooYun-Drops

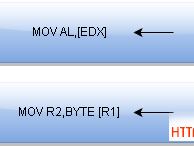

逆向被虚拟机所保护的二进制文件 – 左懒

http://drops.wooyun.org/tips/9616 From: http://resources.infosecinstitute.com/reverse-engineering-vi...

WooYun-Drops

WooYun-Drops

通用GPS卫星定位平台漏洞成灾用户位置信息告急

http://drops.wooyun.org/papers/11765 Author: 0x00 前言 近日,在新闻中曝光了多起通过GPS定位设备,跟踪绑架的事件(http://news.xinhu...

WooYun-Drops

WooYun-Drops

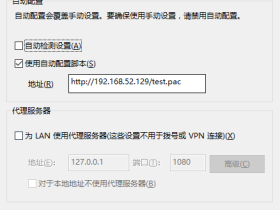

通过.PAC进行网络钓鱼 – Evi1cg

http://drops.wooyun.org/tips/8638 0x00 常见网络钓鱼方式 攻击者进行网络钓鱼的方式常有以下几种: 1. 通过修改受害者hosts文件(C:\WINDOWS\sys...

WooYun-Drops

WooYun-Drops

通过DNS TXT记录执行powershell – Evi1cg

http://drops.wooyun.org/tips/8971 0x00简介 DNS TXT记录一般用来记录某个主机名或者域名设置的说明,在这里可以填写任何东西,长度限制255。绝大多数的TXT记...