- A+

外部调用JS/CSS来实现WEB渗透

前言:大家都知道,现在入侵方法很多,比如SQL XSS CSRF 等等。而我今天要介绍的是一个比较冷门的渗透手法,准确的说,他不属于本站的安全漏洞,他的本身性质和旁站差不多。废话我也不多说了,直奔主题。

http://www.zj4000.com/是一个导航网站,非常安全,没有XSS CSRF SQL等等一系列的流行漏洞。难道就没有办法了么?!这时,可能会由很多人想到旁站、c段、服务器漏洞、端口爆破、可如果,旁站只有一个 也是导航网站。c段 对方做了限制,无法嗅探/arp到目标服务器上。没有服务器漏洞。爆破不开密码。你怎么办?!如果现实真的是这样的话,我相信会有很多绝望了,换个网站 继续玩。

其实 还有一种方法。这种方法目前为止没有统一的叫法,只能根据这种攻击手法来定名字"外部调用JS/CSS来实现WEB渗透"。简说就是"外调J/C"。 从字面上大家也可以猜出来,这是种什么攻击手法。名字里的"外调"不是从目标网站上插入新的J/C。而是在目标网站上找到不是本站的J/C。然后渗透那个网站,重写J/C。来达到渗透目标网站。

可是要怎么找到非本站的J/C呢?!不要担心,已经有人 写出代码了,获取非本站的J/C。

for(var i=0,tags=document.querySelectorAll('iframe[src],frame[src],script[src],link[rel=stylesheet],object[data],embed[src]'),tag;tag=tags[i];i++){

var a = document.createElement('a');

a.href = tag.src||tag.href||tag.data;

if(a.hostname!=location.hostname){

console.warn(location.hostname+' 发现第三方资源['+tag.localName+']:'+a.href);

}

}

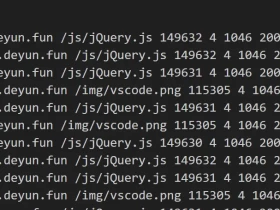

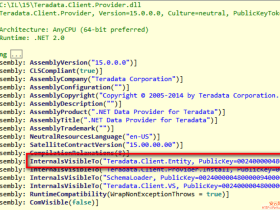

从中,我们可以看到,有个www.xss8.pw的网站,他调用了这个网站的js。那么我就渗透他试试,20分钟后.......好了,渗透完了。我们现在来重写JS,现在我们先测试下能不能用,我先在1.js里写上alert('xss');

现在,我们再来看看http://www.zj4000.com/怎么样了。

看来,已经被成功调用了。我这里没有用css来说,因为js比较规范点,而且用css来实现我这上面的功能,我相信大家都会了,不需要我再多说什么了。

现在你哦已经掌握了一个可随时变化的存蓄xss,我们可以自己写个脚本,来获取目标的cookies。

这些我就不说了,我只是把这门冷门但是比较有潜力的攻击手法和大家说下。这个攻击手法比较有局限性,只要网站有着可以实现攻击环境, 那么的危害将会非常大。最后,我在说一下,其实SWF也可以实现上面的功能。而且SWF可以完成更好的攻击手法,XSF可以像JS一样运行。

ps:代码是长短短写得。这个攻击手法乌云有过实例,但是很少有人提及过这个漏洞,我就把这种攻击手法说出来了,小弟不才,只能写成这样,欢迎补充。

-----------------------

1#小威 | 2014-06-11 13:44

GOOD jb

2#包子哥 | 2014-06-11 13:50

隔山打牛么···

3#F1n9er | 2014-06-11 13:55

mark

4#liyang | 2014-06-11 14:12

想当年工商银行就这样被莫名其妙的被挂马了~~

5#随随意意 | 2014-06-11 14:18

实例在哪儿呢

6#随随意意 | 2014-06-11 14:21

实例在哪儿呢

7#Finger | 2014-06-11 14:48

第三方安全威胁

8#cnrstar | 2014-06-11 14:51

不错,mark

9#0x_Jin | 2014-06-11 14:57

。。。。。。。。。。。照这样说 如果jquery 被日了的话。。。 那cookie一大堆啊。。。。

10#px1624 | 2014-06-11 15:18

www.xss8.pw 貌似是一个接收cookie的xss平台吧。。

11#Black-Hole | 2014-06-11 15:42

@px1624 那是我的网站。。

12#卡卡 | 2014-06-11 15:44

很不错的一个思路,猥琐的短短~

13#小森森 | 2014-06-11 16:12

哇……看起来好猥琐

14#小森森 | 2014-06-11 16:12

@0x_Jin 那得是google cdn或其他cdn上的jquery吧……

15#lucky | 2014-06-11 16:27

我是如何黑掉网易首页的

16#SinCoder | 2014-06-11 17:55

很久以前的一个挂马思路 ~楼主重新发现了下

17#包包 | 2014-06-11 17:55

good job

18#px1624 | 2014-06-11 20:21

@Black-Hole 。。。那你这也就只是yy了,这种一般大公司调用的js都是百度谷歌的,你去先把他们黑掉吧。。

19#Black-Hole | 2014-06-11 20:23

@px1624 我这里只是为了更好的说明这个漏洞的利用过程。

20#迦南 | 2014-06-11 20:40

这个思路碉堡了

21#乌帽子 | 2014-06-11 22:53

cdn外站js求渗透

22#x0ers | 2014-06-12 00:18

思路很棒啊

23#3King | 2014-06-12 00:26

@随随意意 http://wooyun.org/bugs/wooyun-2010-020422 请参考这里。

24#随随意意 | 2014-06-12 02:05

@3King 谢了

25#mramydnei | 2014-06-12 07:05

也不是不可能啊,前阵子hm.baidu.com被偷偷的替换过一次 导致我打开乌云就各种弹……

小伙伴都不屑的说,是你被黑了吧。结果我让小伙伴挂上国外的vpn再试试

预料之中的事情,他也弹了……

26#核攻击 | 2014-06-12 08:56

很久很久以前了,有网易首页被黑、还有工商银行被挂马,都是这种方法,调用了三方不可信站点的文件。

27#回复此人 | 2014-06-12 10:32

我认为其实这个就是XSS的,你去网站XSS不也是放入站外的文件连接么?所以这个只是实现的方式不同而已。放进去的要么是自己指定的站外文件(包括XSS平台以及网站调用第三方文件的替换修改方式),要么就是实现站内的文件修改。

- 我的微信

- 这是我的微信扫一扫

-

- 我的微信公众号

- 我的微信公众号扫一扫

-