- A+

咪咪猫(mimikittenz)是一个Powershell工具,它利用了Windows功能的ReadProcessMemory()函数来提取各种目标进程的明文密码。

咪咪猫也可以利用正则表达式在目标进程中提取各种各样的信息哦~

信用卡信息

个人身份信息

加密密钥以及其他的宝贝信息

Notice:此工作针对正在运行的进程的内存空间,一旦进程中止,“记忆”将被清除则难以操作,当然也个极个别例子中这样的情况不会发生。

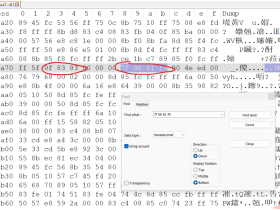

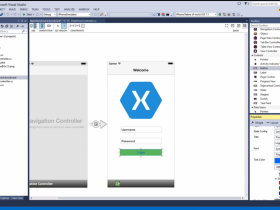

话不多说,上截屏:

咪咪猫的目的是为了在用户级别的情况下(无需管理员权限)提取相关敏感信息。

以下为咪咪猫在内存中能够提取的数据:

企业邮箱

Gmail

Office365

Outlook Web

会计相关

Xero

MYOB

远程访问

Juniper SSL-VPN

Citrix NetScaler

Remote Desktop Web Access 2012

开发相关

Jira

Github

Bugzilla

Zendesk

Cpanel

逆向相关

Malwr

VirusTotal

AnubisLabs

其他

Dropbox

Microsoft Onedrive

AWS Web Services

Slack

Twitter

Facebook

License

用户定制项

自定义的正则表达式 – 用于添加自定义的正则表达式的语法如下:

[mimikittenz.MemProcInspector]::AddRegex("<NameOfTarget>","<regex_here>")

自定义目标进程 – 只需添加你的目标进程到数组中:

[mimikittenz.MemProcInspector]::InspectManyProcs("iexplore","chrome","firefox")

小编亲测:

神器在手,去吧皮卡丘!神器通道点我!

*参考来源:Github,编译/banish,安云网转载自FreeBuf.COM