- A+

过去两年来,一个伊朗黑客团队入侵了16个国家的50多个机构的计算机和网络系统,包括航空公司、国防承包商、大学、军事设施、医院、机场、电信公司、政府机构,以及石油及天然气等能源企业。

这些攻击被统称为“剁肉刀”行动(Operation Cleaver),因为在该黑客组织使用的各种恶意软件中,都发现了这一字样的字符串。

“我们在调查中发现了50多个受害机构,这些受害机构遍布全球,”安全公司Cylance在昨日发布的报告中表示。其中有五分之一的机构,其总部在美国。包括大型航空公司、医科大学、能源企业、汽车制造商、国防承包商和一个重要的军事设施。

其他的受害机构分属于加拿大、中国、英国、法国、德国、印度、以色列、科威特、墨西哥、巴基斯坦、卡塔尔、沙特、南朝鲜、土耳其和阿联酋。

攻击者即使用公开的攻击工具,也使用自己特定开发的恶意程序。Cylance认为,该黑客团队至少有20名黑客和开发人员。他们代表伊朗的国家利益,总部设在德黑兰,团队成员则从本国的大学招募。

“该行动中使用的基础资源非常重要,是个人或小组织无法调动的。我们认为这种行为是伊朗支持的。”

这些黑客从各种机构中得到的访问权限和数据非常之广泛。有大学的研究数据、学生信息、住宿信息,身份信息、图片和护照。也有从关键基础设施企业那里偷来的,能够用来渗透机构、破坏工控系统和SCADA环境的敏感数据。

没有证据显示这些被黑客入侵的设施已经遭到破坏,但Cylance认为这应该是该黑客组织的最终目标,作为对之前攻击伊朗的震网、Duqu和火焰病毒的报复。震网,被业界认为是世界上的第一个网络武器,由美国和以色列制造,用以破坏伊朗的铀浓缩设施耽搁该国的核武器生产项目。

“在这次调查中,最令人毛骨悚然的证据可能就是针对交通网络系统的入侵,包括南朝鲜、沙特和巴基斯坦的航空公司和机场,”Cylance的研究人员表示。“他们得到的访问权限无所不在,活动目录域被完全的侵入,整个思科Edge交换机、路由器和内部网络的基础设施。”

“他们取得了机场入口和安全控制系统的完全访问权,可以利用该权限干扰入口证书。他们还得到了贝宝和Go Daddy的证书,从而能够制造虚假购买并放开受害者域名的访问。他们已经令人震惊地访问到这些公司和机场的最深处。”

该黑客团队被称为“德黑兰阿迪山”,阿迪山(Andishan)是思想者或改革者的意思。该名字是根据德黑兰的一个实体机构而命名的,当时研究人员跟踪到一个IP地址段,而这个地址段的注册实体就叫“德黑兰阿迪山”。而且,这个网络地址段与伊朗国有石油和天然气公司有着紧密的联系,这些公司的现有员工和前员工都是工控系统方面的专家。

“德黑兰思想者”的黑客使用常规的SQL注入、鱼叉式钓鱼或水坑攻击,以获得目标机构的系统访问权。然后使用提权或其他工具来入侵更多的系统,或是更深层次地渗透到网络中。但目前,在这些攻击中并没有发现零日漏洞的利用。

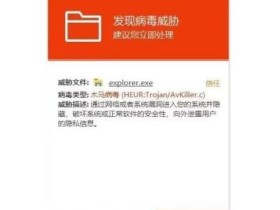

该黑客组织最主要的工具是一个定制的木马程序,其开发者称之为“TinyZBot”。Cylance已经发布了与德黑兰思想者有关的超过150款工具、恶意软件样本,以及相关工具,帮助安全界检测已存在的和未来的“剁肉刀行动”。

Cylance首席执行官及总裁Stuart McClure在其博客中写道:“剁肉刀行动的调查报告记录了伊朗是如何准备发动对全球基础设施的攻击的,不只是美国,而是10多个国家的关键基础设施都是他的目标。他们可不是在寻找信用卡数据或微芯片设计,他们所要的是加强对十几个网络的掌控力,而这十几个网络则影响着数十亿人的生命。”