2015年3月1日至5月7日,Incapsula公司对1572个网络层和2714个应用层攻击进行了数据分析并总结出了这份报告。

DDoS攻击的流量通常参差不齐,所以我们要研究DDoS攻击案例,就要从单一攻击的构成开始。

该报告中的攻击统一理解成是对同一目标IP地址/域名发动的持续性DDoS攻击。

说明

该报告从两种不同的DDoS攻击类型进行分析:网络层攻击和应用层攻击(参考OSI模型)

OSI是Open System Interconnection的缩写,意为开放式系统互联。国际标准化组织(ISO)制定了OSI模型。这个模型把网络通信的工作分为7层,分别是物理层、数据链路层、网络层、传输层、会话层、表示层和应用层。

网络层面的攻击主要针对的是网络层和传输层,即OSI模型的第三、第四层。

像这种大流量的攻击完全有能力利用现有的带宽资源使目标网站的网络饱和。网络层的攻击是以Gbps计量的。

应用层攻击针对的是OSI模型的第七层——应用层。和网络层面不同的是,应用层的攻击可以通过发送大量的请求占用CPU资源。

最终使服务器挂掉。应用层攻击是以RPS(每秒发送的请求数)计量的。通常所说的僵尸网络就属于这一层攻击,通过发送大量请求致使服务器挂掉。

网络层攻击

概述

在2015年第二季度中,DDoS攻击还在持续增长,流量峰值甚至超过253Gbps。

从2014年到2015年第二季度的统计中,网络层攻击的最长时间超过64天,并且有20.4%的攻击时长超过了5天。

从攻击向量类型来说,危害程度最大的是SYN flood,其次是UDP flood。

UDP flood比较常见,在对Incapsula网络进行检测阶段,有55%的攻击类型都是UDP flood,可能是由于SSDP攻击数量上升的缘故吧。

图1

攻击持续时间

如下图中显示的那样,在报告期间大部分的网络层DDoS攻击都有所缓和,比如攻击时间变短等。

有将近71%的DDoS攻击时间在3小时以内,20.4%的攻击时间超过了5天。

图2

在上面图表中很难分析出平均的攻击时间,然而却能看出来2种常见的DDoS攻击类型:

-

短期单一向量攻击:通常持续在30分钟以内,其目的可能是探测目标的防御策略,或者是实施“打了就跑”的策略。

-

这种类型的攻击只有没有经验的攻击者或者DDoS租用服务平台才会发动。

-

2.长期多向量攻击:网络犯罪者首先会在目标防护措施上找到一个突破口,然后结合使用多种攻击向量给予目标重重的一击。

只有熟练的网络黑客才会采用这种类型。

图3

攻击向量

UDP flood和SYN flood是目前为止最常见的DDoS攻击类型,有超过56%的攻击都属于这两种类型,其中有8%的DDoS攻击属于SSDP类型。

![4.png]()

图4、图5

多向量攻击

通常,我们一看到多向量攻击就会自然的想到非常老练的攻击者,似乎已经默认了多向量攻击是老练攻击者的标志。

然而比较有趣的是,在网络层攻击中只有56%的攻击是属于多向量攻击。

图6

从图中可以看出,15年多向量攻击数量有所下降,但是这种下降趋势也暗示了僵尸网络服务的上升。

图7

租用僵尸网络

僵尸网络租赁服务给不懂技术的小白们提供一种发动DDoS攻击的可能性,只要你愿意支付服务费,僵尸网络租赁服务平台就能帮你做到。

僵尸网络租赁平台还有一种订阅服务,购买者可以订购僵尸网络的攻击时限,比如每个月累计攻击时间不超过60分钟

。这样一来不懂DDoS的人也可以通过这种简单的方式发动DDoS攻击。通过统计僵尸网络租用平台上订购情况,发现1小时/月的平均价格是38美元,其中最低甚至只有19.99美元。

图8

应用层攻击

概要

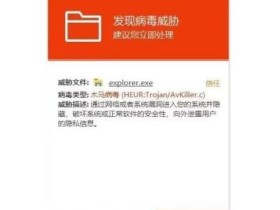

在2015年第二季度中,设备感染的主要恶意程序有:MrBlack、Nitol、PCRat、Cyclone,其中有15%的攻击来自于中国。

应用层攻击中,最大的请求量每秒高达179747次,最长的攻击时间段为8天,平均值为2天半。

一旦某个网站被攻击者盯上,那之后平均每隔10天就会被攻击一次。

图9

攻击持续期间和频率

大部分的应用层攻击(98%)的攻击时间在24小时以内,其中52%的攻击时长不超过1小时。

图10

和网络层攻击不同的是,应用层攻击事件通常可以精确的针对某个目标进行攻击。

也就是说可以同时对同一个目标发动大量的请求。

在这72天的数据搜集中,有将近50%的网站受到不止一次的应用层攻击,超过17%的网站受到5次以上的攻击,10%的网站受到10次以上的攻击。

图11

僵尸网络攻击活动及其地理位置

在网络层攻击中,IP地址欺骗是最常见的攻击方式,它可以帮助网络犯罪者们掩盖真实的IP地址和地理位置。

然而,应用层攻击并不会采用IP地址欺骗(需要完成一个完整的TCP三次握手)的手段,而是使用真实的IP地址。

对应用层攻击的源头进行追踪发现,有将近15%的DDoS攻击流量来源于中国,其次是越南、美国、巴西、泰国。

而泰国还被认为是MrBlack恶意程序家园,因为大部分感染MrBlack的路由器均位于泰国。

图12

在下图中还可以看出,MrBlack是DDoS攻击中最常用的一种恶意程序,其次是Nitol、PCRat、Cyclone、DirtJumper。

![13.png]()

图13、图14

然而MrBlack感染的设备数量却非常的少,只有不到5%的IP地址被检测感染了该种恶意程序。因为其感染的路由器比较多,所以它能产生更高的攻击量。

DDoS僵尸网络的攻击能力和“身份”

在互联网安全中,DDoS僵尸进化史已成为了一个非常热门的话题,也标志着是僵尸网络持有者(网络犯罪者)与安全厂商之间的一种激烈竞争。在2015年第二季度的数据统计中,发现本季度的原始僵尸网络数量和上一季度的数量基本相同。

图15

对HTTP头部的分析发现,本季度的DDoS类型和上一季度相比有着很大的变化,而且现在的僵尸网络在逐渐的放弃使用搜索引擎载体。

2014年的攻击流量中,有高达57.7%的流量来自于“百度、谷歌”,而2015年却只有0.91%。

图16

这一转变可能是广泛采用了基于IP的缓解技术的结果。还有一个比较有趣的转变是,在统计的数据中只有43%的攻击采用了排名前10的用户代理,也从侧面说明了DDoS僵尸网络的用户代理也越来越多样化。

上一季度中有90%的攻击用了排名前10的用户代理。

图17

结论

DDoS僵尸网络租用服务给小白们提供了一种发动攻击的可能性,从而也导致了大量短时间攻击的出现——发动一次DDoS攻击可能只需38美元,而给企业带来的损失巨大,每小时企业损失甚至可达40000美元。

当然金钱的损失还不是最严重的,最严重的是企业服务受到影响、失去顾客的信任等。

* 报告来源lp.incapsula