官网网址:https://www.rabbitmq.com/download.html 进入官网后往下滑,找到如下页面点击Windows installer下载 二、安装Erlang 1.由于Rabb...

系统文档

系统文档

系统文档

系统文档

风土人情

风土人情

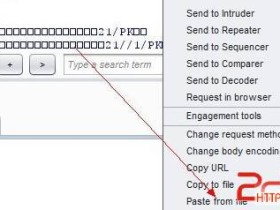

Seay信息安全博客

Seay信息安全博客

硬件安全

硬件安全

![[嗅探神器]Intercepter,支持当前所有流行OS](https://anyun.org/wp-content/themes/anyun_begin/timthumb.php?src=http://www.freebuf.com/buf/themes/freebuf/images/grey.gif&w=280&h=210&a=&zc=1) 神兵利刃

神兵利刃

WooYun-Zone

WooYun-Zone

WooYun-Drops

WooYun-Drops