get 功能:获取GET参数 参数: $name 必填 $default 默认值,选填,不填写为空字符串 $fn 处理函数名称,选填 示例: // 获取GET方式id的值,没获取到则为0,并使用int...

PHP连接数据库的方法

php连接数据库的方法有很多,以下介绍三种最常用的 使用MySQLi扩展连接到MySQL数据库 <?php $servername = "localhost"; // 数据库服务器的名称 $us...

0.1元,加入淘宝消费者保障服务

前几天发现一个淘宝卖家加了消保,个人印象中消保好像是1000起的,但是奇怪的是这个卖家的消保保证金是 0.1元,没错,是0.1元,后来我搜索出方法: 资金不足交消保的,可以这么做哦: 1.首先你要有个...

python遍历文件夹下所有文件并批量修改内容

python遍历文件夹下所有文件并批量修改内容 import os, shutil,re if __name__=='__main__': work_dir = 'C:\\Users\\Desktop...

风土人情

风土人情

你长大了,笑容却没了,脸也消失了

sumlime 3103下载及注册码licence

下载地址:https://download.sublimetext.com/Sublime%20Text%20Build%203103.zip LICENCE:第一个--first licence k...

Seay信息安全博客

Seay信息安全博客

VPS常用详细安全配置 |

显示不全请点击全屏阅读 新手及才接触VPS的朋友们看一下,主要是关于VPS安全方面相关内容的: 一、修改SSH端口 vi /etc/ssh/sshd_config 找到其中的#Port 2...

sql where 1=1的优缺点分析_MsSql

一、不用where 1=1 在多条件查询中的困扰 举个例子,如果您做查询页面,并且,可查询的选项有多个,同时,还让用户自行选择并输入查询关键词,那么,按平时的查询...

WooYun-Drops

WooYun-Drops

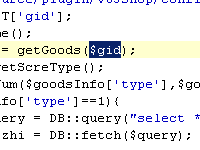

几种通用防注入程序绕过方法 – genxor

http://drops.wooyun.org/papers/353 0x00 前言 目前主流的CMS系统当中都会内置一些防注入的程序,例如Discuz、dedeCMS等,本篇主要介绍绕过方法。 0x...

JAVA

JAVA

每个Java开发者都应该知道的5个JDK工具

JDK是Java语言的软件开发工具包,没有它就无法编译Java程序。目前,有许许多多的JDK工具呈现在大家面前,但最常用的莫过于java.exe、javac.exe、jar等。除了这几个,还有哪些...