- A+

所属分类:神兵利刃

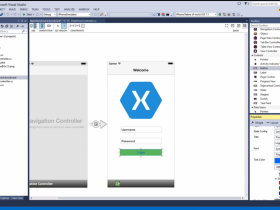

最近Shellter已经被正式收录到Kali Linux中,这是该项目发展至今最重要的一个里程碑。由于目前用于辅助渗透测试人员躲避安全软件的工具比较少,所以这里就请大家容我多少几句。

Shellter是什么

这是一款真正意义上的动态Shellcode注入工具。“动态”二字就能够说明注入代码不可能存在于规则严格的地方,例如可执行文件的入口点等。Shellter目前仅支持32位可执行文件,为这个项目已经花费了我近两年多时间。

如何选择注入点

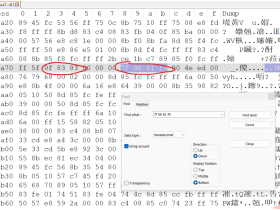

注入点是基于可执行文件的执行流程,实际上Shellter会追踪应用程序的用户空间执行流程,记录下这些指令,可执行文件发生注入的位置区间。完成追踪之后,Shellter将基于注入代码的大小过滤执行流程,并且有多种过滤参数可得出有效的注入点。

Shellter还提供了其他特性

对于反病毒软件绕过来说,避免使用静态注入点是非常重要的。但是,Shellter的能力并不仅限于此,它能提供某些额外的高级功能。

兼容Windows XP3及以上,以及Wine/CrossOver for Linux/Mac 便携式--无须安装 不需要额外的依赖(python, .net, etc…). 不影响输出大小(输入及输出) 没有静态PE模板,框架包装等 支持所有32位的有效载荷(通过metasploit生成或用户定制) 支持所有的编码 支持用户创建的自定义编码 废弃代码多变引擎 用户可自定义多变代码 利用动态线程背景信息防止静态分析--目前仅手动模式 检测自修改代码 追踪单线程或多线程应用程序 基于执行流程的位置进行动态注入 反汇编向用户显示可用注射点 用户可自主选择如何注入,何时注入,在哪里进行注入 命令行注入 最重要的是免费

即将发布的新版Shellter将会带有更多额外的功能,该版本的Shellter将会在BsidesLisbon 2015上进行正式的公开发布。

*参考来源nettitude,译者/鸢尾 转载请注明来自FreeBuf黑客与极客(FreeBuf.COM)