- A+

趋势科技曾经在2013年下半年度目标攻击综合报告里指出,发现了好几起APT攻击-高级持续性渗透攻击 (Advanced Persistent Threat, APT) /目标攻击相关的攻击活动。

趋势科技目前正在监视一起专门针对行政单位的攻击活动。趋势科技将这起特定攻击活动命名为PLEAD,来自于其相关恶意软件所发出后门指令的字母。

此次攻击活动的进入点是通过电子邮件。在PLEAD攻击活动里,攻击者利用RTLO(从右至左覆盖)技术来欺骗目标收件者将被解开的档案误认成非执行档。(编按:比如将文件名xxx.fdp.scr显示成xxx.rcs.pdf)

在某些PLEAD攻击活动的相关案例里正确地运用了RTLO技术,如同一起针对某部会的案例,声称是关于技术顾问会议的参考数据:

图一:寄送至某政府单位的电子邮件

一旦.7z附加档案被解开,收件者会看到两个档案,看来像一个PowerPoint文件和一个Microsoft Word档案。RTLO技术基本上是利用支持由右到左书写语言的Unicode字符,可以从第一个档案清楚地看到。事实上是屏幕保护程序档案。

此威胁的主角还包括一个用作诱饵的.DOC文件,图二内的第二个档案,其唯一的作用是增加电子邮件的可信度。

图二:解开的附件文件显示RTLO伎俩作用在.SCR档案上

为了进一步让受害者相信.SCR档案是PPT文件,这个.SCR档案实际上会产生下列PPT档案以充作诱饵。

图三:.SCR产生这个PPT档案作为诱饵

另一封电子邮件伪装成某企业的统计数据:

针对某政府单位的APT 攻击

图四:第二封电子邮件样本,被寄送到不同的政府单位

图五:附件文件解开后发现该档案是个可执行文件

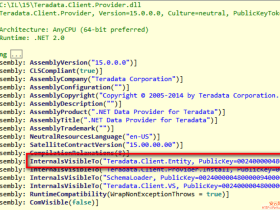

趋势科技还观察到有攻击利用CVE-2012-0158漏洞,这漏洞早在2012年就通过MS12-027修补。此漏洞存在于Windows常用控件中,可以让攻击者执行恶意代码,是目标攻击中所常见到的漏洞。

图六:第三封电子邮件利用漏洞攻击

PLEAD攻击活动的有效载荷通常是后门程序,会先解密自己的程序代码,然后注入其他的程序。不同的样本会安装不同的程序,但通常这些后门程序会从受害者计算机获取下列信息:

1、使用者名称 2、计算机名称 3、主机名 4、目前恶意软件的程序ID

作为恶意份子监控其运作时用来掌握其特定受害者的方法。一旦与远程服务器建立联机,后门程序会执行其指令:

1、检查已安装的软件/代理服务器设定 2、列出驱动程序 3、取得档案 4、删除档案 5、远程控制接口

这些指令都是典型的侦察活动。

趋势科技还在进行与PLEAD攻击活动相关的C&C和恶意工具的研究,将会提供关于此攻击活动更多的技术细节。目前看来,和此攻击活动相关的攻击在2012年就已经开始出现。

[via iqushi]

- 我的微信

- 这是我的微信扫一扫

-

- 我的微信公众号

- 我的微信公众号扫一扫

-